En el mundo de la ciberseguridad, es esencial comprender las herramientas que utilizan los hackers para llevar a cabo sus actividades maliciosas. Conocer estos aparatos no solo ayuda a identificar posibles amenazas, sino que también permite implementar medidas de defensa más efectivas. A continuación, presentamos una lista detallada de los 15 aparatos de hardware más utilizados en el hacking, desde dispositivos versátiles como el Malduino hasta cables ingeniosos como el O.M.G. Cable, donde conseguirlos y qué dice la ley sobre estos dispositivos.

1. Flipper Zero

El Flipper Zero es una herramienta multifuncional diseñada para interactuar con una variedad de sistemas electrónicos. Este dispositivo compacto permite a los usuarios emular tarjetas RFID, interactuar con dispositivos infrarrojos, y explorar frecuencias de radio, entre otras funcionalidades. Su interfaz amigable y su capacidad para programar y personalizar scripts lo convierten en una herramienta popular tanto para entusiastas de la seguridad como para profesionales.

Te dejamos este mágnifico contenido de nuestro compañero @Contandobits sobre Qué es y cómo usar el Flipper Zero

2. Malduino

El Malduino es un dispositivo USB programable basado en Arduino que puede ejecutar scripts maliciosos cuando se conecta a una computadora. Funciona imitando un teclado, lo que le permite enviar comandos automáticamente, ejecutar malware o abrir puertas traseras en sistemas vulnerables. Su diseño pequeño y discreto facilita su ocultación, lo que lo hace especialmente peligroso en manos equivocadas.

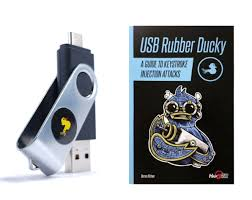

3. USB Rubber Ducky

El USB Rubber Ducky es uno de los dispositivos más conocidos en el ámbito del hardware hacking. Este dispositivo USB se comporta como un teclado automatizado, ejecutando comandos preprogramados en la computadora a la que está conectado. Es utilizado para realizar ataques de inyección de comandos rápidos, como la instalación de malware o la extracción de datos sensibles, de manera casi instantánea.

4. O.M.G. Cable

El O.M.G. Cable (Oh My God Cable) es un adaptador USB altamente versátil que puede actuar como un teclado, ratón y otros dispositivos HID (Human Interface Device). Este cable puede ser programado para ejecutar una variedad de comandos maliciosos cuando se conecta a una computadora, facilitando la realización de ataques automatizados sin necesidad de software adicional.

5. Proxmark3

El Proxmark3 es una herramienta avanzada para el análisis y clonación de tarjetas RFID. Utilizada principalmente por profesionales de la seguridad para probar la resistencia de sistemas de control de acceso, esta herramienta también puede ser explotada por atacantes para clonar tarjetas y acceder a instalaciones restringidas. Su capacidad para interactuar con múltiples protocolos RFID lo hace extremadamente poderoso.

6. Alfa Network Alfa AWUS036NHA

Este adaptador de red inalámbrica es ampliamente utilizado por hackers debido a su capacidad para soportar el modo monitor y la inyección de paquetes. Compatible con herramientas de auditoría de redes como Kali Linux, el Alfa AWUS036NHA permite a los usuarios realizar ataques de fuerza bruta, escanear redes inalámbricas y llevar a cabo ataques de denegación de servicio (DoS).

7. Hak5 WiFi Pineapple

El WiFi Pineapple es una herramienta de auditoría de redes inalámbricas que facilita la realización de ataques de intermediario (Man-in-the-Middle). Permite a los usuarios crear redes Wi-Fi falsas para interceptar y analizar el tráfico de datos, obtener credenciales de acceso y realizar ataques de phishing. Su interfaz intuitiva y su potente hardware lo hacen una opción preferida para profesionales de la seguridad.

8. CH341A Programmer

Este programador de chips es una herramienta esencial para los hackers de hardware que desean clonar o modificar firmware de dispositivos electrónicos. El CH341A permite leer y escribir en memoria flash, facilitando la modificación de microcontroladores y otros componentes electrónicos. Su bajo costo y su amplia compatibilidad lo hacen popular en la comunidad de hacking.

9. LAN Turtle

El LAN Turtle es un dispositivo USB discreto diseñado para realizar ataques de red. Actúa como un adaptador de red USB y permite a los atacantes ejecutar comandos, interceptar tráfico y establecer túneles VPN desde cualquier punto de acceso Ethernet. Su diseño compacto y su capacidad para conectarse de manera invisible lo convierten en una herramienta efectiva para infiltrarse en redes corporativas.

10. USB Armory

El USB Armory es una computadora portátil basada en ARM diseñada para seguridad y hacking. Este dispositivo USB puede ejecutar sistemas operativos ligeros y herramientas de seguridad, permitiendo a los usuarios realizar análisis de seguridad, ataques de red y pruebas de penetración directamente desde un dispositivo portátil. Su tamaño reducido facilita su transporte y uso en diversas situaciones.

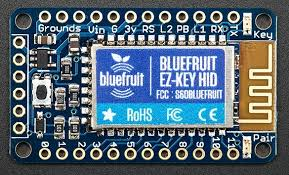

11. Bluefruit EZ-Key

Desarrollado por Adafruit, el Bluefruit EZ-Key es un dispositivo HID que permite a los usuarios emular teclados y ratones Bluetooth. Este aparato puede ser programado para enviar comandos predefinidos a dispositivos emparejados, facilitando la ejecución de scripts maliciosos en sistemas Bluetooth vulnerables. Su compatibilidad con múltiples plataformas lo hace una herramienta versátil para ataques de automatización.

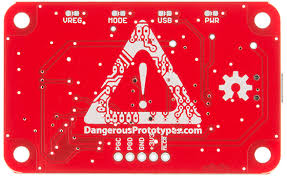

12. Bus Pirate

El Bus Pirate es una herramienta de desarrollo y depuración que permite a los usuarios interactuar con diversos protocolos de comunicación electrónica. Aunque es principalmente utilizada para fines de desarrollo, también puede ser empleada por hackers para explorar y explotar vulnerabilidades en dispositivos electrónicos, facilitando la ingeniería inversa y la modificación de sistemas.

13. O.M.G. Cable Nano

Una versión más compacta del O.M.G. Cable, el Nano ofrece las mismas funcionalidades de emulación de dispositivos HID en un formato aún más pequeño. Este aparato es ideal para ataques de inserción rápida y discreta, permitiendo a los atacantes ejecutar comandos maliciosos sin ser detectados fácilmente.

14. GPIO Shark

El GPIO Shark es una herramienta diseñada para interactuar con los pines GPIO (General Purpose Input/Output) de dispositivos como Raspberry Pi. Permite a los usuarios controlar y manipular hardware directamente a través de los pines, facilitando la creación de ataques físicos y la explotación de vulnerabilidades en dispositivos conectados.

15. HackRF One

El HackRF One es una plataforma de software radio de código abierto que permite a los usuarios transmitir y recibir señales de radiofrecuencia en un amplio rango de frecuencias. Esta herramienta es utilizada para explorar y explotar vulnerabilidades en sistemas de comunicación inalámbrica, desde señales de Wi-Fi hasta comunicaciones por radio de baja frecuencia.

Cómo Proteger tu Empresa contra Estos Aparatos de Hacking

Conocer estas herramientas es el primer paso para proteger tu empresa contra posibles ataques. A continuación, algunas estrategias efectivas para mitigar los riesgos asociados con estos aparatos de hardware hacking:

Implementación de Políticas de Seguridad Rigurosas

Desarrolla y establece políticas claras sobre el uso de dispositivos electrónicos y la interacción con herramientas de IA. Asegúrate de que todos los empleados comprendan las políticas y las sigan estrictamente.

Capacitación Continua del Personal

Capacita regularmente a tus empleados sobre las últimas amenazas y técnicas de hacking. Una fuerza laboral bien informada es tu primera línea de defensa contra intentos de intrusión.

Control de Acceso Físico y Digital

Restringe el acceso a áreas sensibles de la empresa y utiliza sistemas de autenticación multifactor para acceder a redes y dispositivos críticos. Limita el uso de puertos USB y otras interfaces físicas en dispositivos corporativos.

Monitoreo y Auditoría Constante

Implementa sistemas de monitoreo que rastreen el uso de dispositivos y detecten actividades inusuales. Las auditorías periódicas ayudan a identificar y responder rápidamente a posibles amenazas.

Uso de Soluciones de Ciberseguridad Avanzadas

Invierte en herramientas de seguridad avanzadas como sistemas de detección de intrusiones (IDS), plataformas de gestión de eventos e información de seguridad (SIEM) y soluciones de prevención de pérdida de datos (DLP). Estas tecnologías pueden identificar y bloquear intentos de hacking en tiempo real.

Donde puedes comprarlos

Tiendas confiables donde puedes adquirir gadgets y herramientas para hacking ético:

- Hak5: Reconocida por sus herramientas de pentesting como el WiFi Pineapple y el USB Rubber Ducky. Hak5 Store

- Lab401: Ofrece dispositivos como el Flipper Zero, una multiherramienta para pentesters y entusiastas del hardware. Lab401

- Hacker Warehouse: Proporciona equipos y herramientas para diversas necesidades de evaluación de seguridad. Hacker Warehouse

- Tienda Hacking: Especializada en productos para hacking ético, incluyendo multiherramientas para pentesting. Tienda Hacking

- Amazon: Aunque no es una tienda especializada en hacking, ofrece una amplia gama de dispositivos y herramientas que pueden ser útiles para profesionales de la ciberseguridad.

Al adquirir herramientas de hacking, es fundamental utilizarlas de manera ética y legal, respetando las normativas vigentes y obteniendo los permisos necesarios para su uso.

Legalidad, ¿ Es legal comprar esto en España?

En España, la legalidad de adquirir y poseer herramientas de hacking depende del uso que se les dé y de si este respeta las normativas establecidas. A continuación, se desglosan los puntos clave:

1. Herramientas y Dispositivos de Pentesting

- Legales para uso ético: Comprar y poseer herramientas como WiFi Pineapple, Flipper Zero o USB Rubber Ducky es legal si se utilizan para evaluaciones de seguridad autorizadas.

- Restricciones: El uso de estas herramientas para comprometer sistemas o redes sin permiso es ilegal y puede considerarse un delito bajo el Código Penal español.

2. Código Penal Español

- Artículo 197 bis: Penaliza la fabricación, posesión o utilización de herramientas diseñadas para el acceso no autorizado a sistemas informáticos, siempre que haya intención delictiva.

- Artículo 264: Castiga la destrucción, alteración o acceso no autorizado a datos y sistemas informáticos.

⚠️ Nota importante: La simple posesión de herramientas no es delito. Sin embargo, la intención o el uso indebido de estas herramientas sí puede ser considerado ilegal.

3. Uso Ético y Licencias

- Si trabajas como pentester o profesional de ciberseguridad, asegúrate de:

- Obtener un contrato o autorización por escrito de los propietarios de los sistemas antes de realizar pruebas.

- Documentar todas las actividades realizadas para evitar problemas legales.

4. Ejemplos Prácticos

- Legal: Usar un Flipper Zero para probar la seguridad de tus propios dispositivos.

- Ilegal: Usar un USB Rubber Ducky para instalar malware en el ordenador de un tercero sin consentimiento.

En España, es legal comprar herramientas de hacking siempre que se utilicen dentro de un marco ético y autorizado. Es fundamental cumplir con la ley, ya que el mal uso puede acarrear penas de prisión y multas económicas. Si tienes dudas específicas, consulta con un abogado especializado en delitos informáticos.

Colaboración con Expertos en Ciberseguridad

Trabajar con empresas especializadas en ciberseguridad es esencial para realizar evaluaciones de riesgos, pruebas de penetración y auditorías de seguridad efectivas. En nuestra empresa, no solo ofrecemos estos servicios, sino que también desarrollamos todo tipo de formación personalizada para tu equipo, asegurando que cada miembro comprenda y pueda implementar las mejores prácticas de seguridad. Además, ayudamos a implantar tecnologías de manera propietaria, privada y segura, proporcionando herramientas y aparatos diseñados específicamente para proteger tu infraestructura digital. Nuestros expertos trabajan contigo para ofrecer una perspectiva externa y recomendaciones personalizadas, fortaleciendo así tu postura de seguridad y garantizando que tu empresa esté preparada para enfrentar y neutralizar cualquier amenaza emergente.

#Ciberseguridad #HardwareHacking #FlipperZero #Malduino #RubberDucky #OMGCable #Proxmark3 #WiFiPineapple #Ransomware #Phishing #IngenieríaSocial #SeguridadInformática #ProtecciónDeDatos #DetecciónDeAmenazas #MachineLearning #OptimizaciónDeProcesos #IAPrivada #SeguridadDigital #ThreatDetection #CyberDefense #IA #MachineLearning #ProtecciónDigital #SeguridadEnLaNube #CiberDefensa #CyberThreats #AIandSecurity

Referencias

- Flipper Zero: Flipper Zero Official Site

- Malduino: Malduino Project

- USB Rubber Ducky: Hak5 USB Rubber Ducky

- O.M.G. Cable: O.M.G. Cable Information

- Proxmark3: Proxmark3 Official Site

- Alfa Network AWUS036NHA: Alfa AWUS036NHA

- WiFi Pineapple: WiFi Pineapple by Hak5

- CH341A Programmer: CH341A Programmer Overview

- LAN Turtle: LAN Turtle by Hak5

- USB Armory: USB Armory Project

- Bluefruit EZ-Key: Bluefruit EZ-Key by Adafruit

- Bus Pirate: Bus Pirate Official Site

- GPIO Shark: GPIO Shark Overview

- HackRF One: HackRF One by Great Scott Gadgets

- Splunk: Splunk Security Solutions

- Elastic Stack: Elastic Stack Overview

- Darktrace: Darktrace Official Site

- CrowdStrike Falcon: CrowdStrike Falcon

- Tenable Nessus: Tenable Nessus

- AWS Key Management Service (KMS): AWS KMS

- VeraCrypt: VeraCrypt Official Site

- ZeroFOX: ZeroFOX Security Solutions

- Forbes - Influencers Virtuales: The Rise of Virtual Influencers

- CISA Ransomware Guidance: CISA Ransomware