Un ciberincidente puede tener graves consecuencias para una organización, incluyendo pérdida de datos críticos, daño reputacional y costes financieros significativos. Las pequeñas y medianas empresas (PYMEs) no son inmunes a estas amenazas, y a menudo, carecen de los recursos de las grandes corporaciones para enfrentarlas. Por ello, es fundamental que las PYMEs adopten un enfoque proactivo mediante un plan estructurado de respuesta, que les permita actuar de manera ágil y eficiente ante cualquier incidente de seguridad.

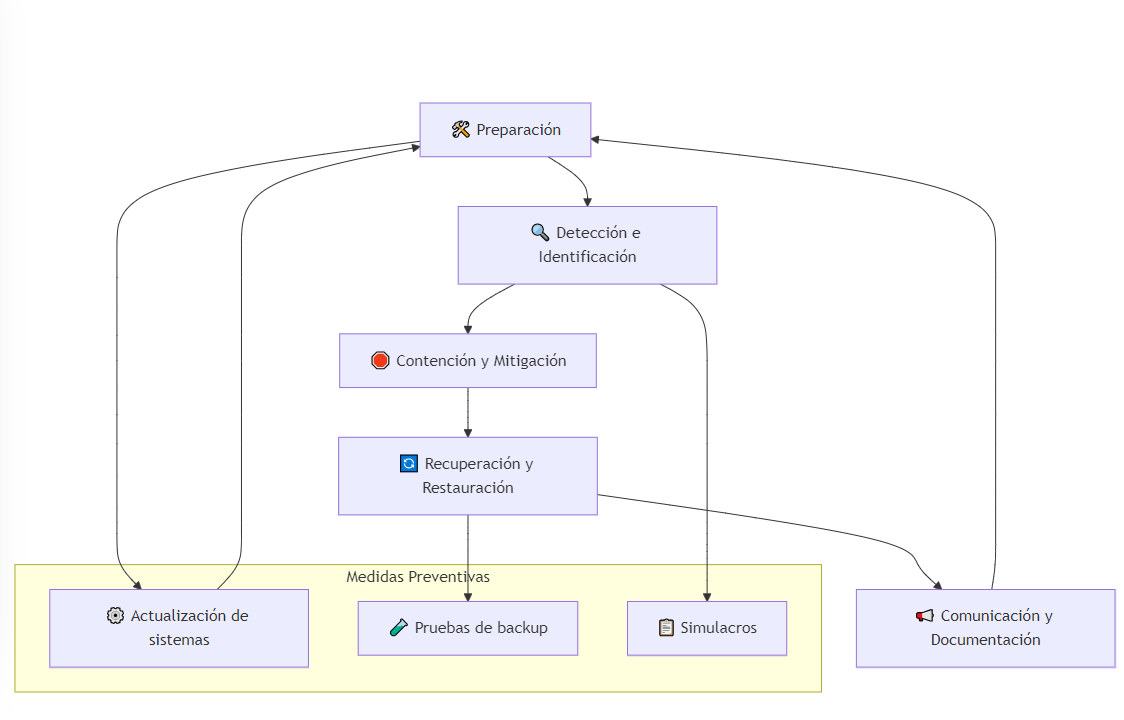

Fases de Gestión de un Ciberincidente

La gestión de ciberincidentes es un proceso continuo que puede dividirse en varias fases interconectadas. Estas etapas son esenciales para garantizar una respuesta adecuada, desde la preparación hasta la recuperación, y permiten mitigar los daños mientras se fortalecen las medidas de seguridad.

1. Preparación: La Base de una Respuesta Exitosa

La preparación es la primera línea de defensa contra los ciberincidentes. Invertir tiempo y recursos en esta fase no solo reduce el riesgo de sufrir un ataque, sino que también asegura una respuesta más efectiva si ocurre un incidente.

Acciones clave para la preparación:

- Inventario de activos digitales:

- Identificar todos los sistemas, aplicaciones, datos y dispositivos conectados a la red.

- Clasificar los activos en función de su criticidad y el impacto que tendría su pérdida o compromiso.

- Fortalecimiento de contraseñas y autenticación:

- Implementar políticas de contraseñas seguras: mínimas de 12 caracteres, combinando mayúsculas, minúsculas, números y caracteres especiales.

- Habilitar la autenticación multifactor (MFA) en todos los sistemas críticos.

- Actualización y gestión de parches:

- Establecer un calendario regular de actualización de software.

- Utilizar herramientas automatizadas para detectar y aplicar parches de seguridad.

- Capacitación en ciberseguridad:

- Proporcionar formación periódica a los empleados sobre phishing, malware y buenas prácticas de seguridad.

- Realizar simulaciones para evaluar la capacidad de respuesta del equipo ante un ciberincidente.

- Políticas de acceso y configuración segura:

- Implementar el principio de privilegio mínimo, limitando el acceso solo a quienes lo necesiten.

- Configurar redes Wi-Fi con protocolos de seguridad modernos como WPA3.

- Definir roles y responsabilidades:

- Designar un equipo de respuesta a incidentes (CSIRT) o asignar un encargado de seguridad.

- Crear un plan de comunicación interno y externo en caso de un incidente.

2. Detección e Identificación: Reconocer el Incidente a Tiempo

La detección temprana es vital para limitar el impacto de un ciberincidente. Muchas PYMEs desconocen que han sido comprometidas hasta semanas o meses después del ataque, lo que agrava las consecuencias.

Estrategias para una detección eficaz:

- Monitorización continua de sistemas y redes:

- Utilizar herramientas SIEM (Gestión de Información y Eventos de Seguridad) para recopilar y analizar datos de eventos en tiempo real.

- Establecer alertas para comportamientos anómalos, como un aumento repentino en el tráfico de red o accesos desde ubicaciones inusuales.

- Sistemas de detección de intrusos (IDS):

- Implementar IDS para identificar patrones de ataque conocidos, como intentos de fuerza bruta o escaneos de puertos.

- Revisión de registros y auditorías:

- Revisar periódicamente los registros (logs) de acceso, actividad en red y cambios en sistemas clave.

- Automatizar la correlación de eventos para identificar rápidamente posibles amenazas.

- Documentación del incidente:

- Registrar todos los detalles relevantes, como la hora de detección, los sistemas afectados y el posible vector de ataque.

- Mantener esta información organizada para facilitar la contención y análisis posterior.

3. Contención y Mitigación: Limitar el Daño

Una vez detectado un incidente, la prioridad es contenerlo rápidamente para evitar que se propague y mitigar el daño.

Pasos para una contención efectiva:

- Aislar los sistemas afectados:

- Desconectar los dispositivos comprometidos de la red principal.

- Evitar apagar los sistemas, ya que podría borrar evidencias importantes para el análisis forense.

- Controlar el acceso:

- Deshabilitar cuentas de usuario comprometidas o sospechosas.

- Cambiar todas las contraseñas relacionadas con los sistemas afectados.

- Identificar el alcance del ataque:

- Determinar qué sistemas y datos han sido comprometidos.

- Verificar si hay señales de movimiento lateral del atacante hacia otros activos.

- Implementar contramedidas temporales:

- Configurar bloqueos en el firewall para detener el tráfico malicioso.

- Actualizar reglas en los sistemas de prevención de intrusos (IPS).

- Notificar a los responsables:

- Informar al equipo de respuesta y, si es necesario, a las autoridades reguladoras.

4. Recuperación y Restauración: Volver a la Operatividad

La recuperación implica restaurar los sistemas y datos comprometidos mientras se asegura que no persistan vulnerabilidades que puedan ser explotadas nuevamente.

Acciones clave para la recuperación:

- Restaurar desde copias de seguridad verificadas:

- Utilizar backups recientes que hayan sido previamente escaneados en busca de malware.

- Evitar restaurar datos que puedan estar comprometidos.

- Actualizar sistemas y parches de seguridad:

- Aplicar actualizaciones pendientes antes de volver a conectar los sistemas afectados a la red.

- Realizar pruebas para garantizar que los sistemas restaurados funcionen correctamente.

- Revisar configuraciones y accesos:

- Verificar que las configuraciones sean seguras y estén alineadas con las políticas de seguridad.

- Revocar accesos temporales concedidos durante la contención.

- Comunicación con las partes interesadas:

- Informar a clientes y proveedores sobre el estado del incidente y las medidas tomadas.

- Asegurar a los empleados que los sistemas están nuevamente seguros.

5. Comunicación y Documentación: Transparencia y Mejora Continua

La comunicación efectiva y la documentación adecuada son esenciales para gestionar las repercusiones de un ciberincidente y evitar errores en el futuro.

Gestión de la Comunicación:

- Empleados: Informar sobre el estado del incidente y brindar directrices claras sobre cómo proceder.

- Clientes: Ser transparente sobre el alcance del ataque, especialmente si afecta su información personal.

- Reguladores: Cumplir con las normativas locales que exijan la notificación de incidentes de seguridad.

Documentación del Incidente:

- Investigación forense: Analizar cómo ocurrió el ataque, qué vulnerabilidades se explotaron y qué datos fueron comprometidos.

- Lecciones aprendidas: Identificar fallos en los procesos y áreas de mejora.

- Actualización de protocolos: Ajustar el plan de respuesta según los hallazgos.

Medidas Preventivas: Prepararse para el Futuro

El objetivo final de la gestión de ciberincidentes es fortalecer las defensas de la organización. Algunas medidas preventivas incluyen:

- Pruebas regulares de backup:

- Verificar que las copias de seguridad sean completas, funcionales y seguras.

- Simulacros de ciberincidentes:

- Realizar ejercicios periódicos para evaluar la capacidad de respuesta del equipo.

- Auditorías de seguridad:

- Contratar expertos para identificar vulnerabilidades y proponer mejoras.

- Planes de continuidad de negocio:

- Desarrollar estrategias para mantener la operatividad incluso durante un incidente.

La gestión efectiva de ciberincidentes es un componente crítico para las PYMEs. Una preparación adecuada, combinada con la detección temprana, la contención rápida y la recuperación segura, puede minimizar los daños y proteger los activos digitales. En última instancia, invertir en ciberseguridad no solo previene ataques, sino que también refuerza la confianza de clientes y socios en la organización.